Ние можем да ви помогнем да попълните въпросниците за сигурност, които получавате от вашите клиенти. Ето кратък видеоклип, който да обобщи и допълни тази статия:

Адекватното попълване на въпросника за сигурност ще ви помогне да спечелите бизнеса на вашия клиент или да се съобразите с неговите изисквания, за да продължите да работите с тях.

Статията ще изисква от вас да свършите много работа – но резултатите ще си заслужават.

Ако прочетете само едно изречение на тази страница, нека бъде това:

Съберете всички заинтересовани страни, които биха могли да имат и най-малка представа за всеки въпрос във въпросника и им изпратете файла на всеки от тях, един по един, последователно. Нека оставят своите коментари по всеки въпрос, който е от значение за тях. В крайна сметка можете да комбинирате коментарите в относително добър отговор за всеки коментиран въпрос. За останалото имате тази статия!

Понякога документът може да бъде наречен „контролен списък за въвеждане на доставчик“ или „Въпросник за одит на EDRM сигурността“, но целта му остава същата – да оцени готовността ви да се справите с рисковете за киберсигурността.

Ако трябва да знаете как да попълните такъв въпросник, който понякога може да съдържа до 290 въпроса, вие сте попаднали на правилното място.

Преди да започнете, трябва да знаете няколко неща:

- Всеки отговор, който дадете, ви носи юридическа отговорност за неспазване в случай на нарушение

- Много въпроси ще звучат извънземно и вашият екип няма да има представа за какво става въпрос – направете проучване, преди да отговорите

- Отговорът на някои въпроси с „да“ ще изисква от вас да преминете през сложни и понякога скъпи проекти. Уверете се, че общувате с клиента си по тези въпроси – може би те не са критични за тях във вашия конкретен случай.

- Киберсигурността може да е напълно нова област за целия ви екип. Отговарянето на „съответствие“ може да изисква от хората да променят начина, по който вършат работата си. Очаквайте съпротива. Ние можем да ви помогнем да се справите с опозицията по гладък и продуктивен начин.

За по-малките доставчици е невъзможна задача да попълнят такъв въпросник сами. Всеки път, когато го направят, резултатът може да им звучи логично, но напълно ги дискредитира в очите на клиента им, който има добре обучен и опитен екип по сигурността и може бързо да забележи, когато извадите отговори от нищото.

Помогнахме на нашите по-известни (8000+ служители) клиенти да създадат подобни въпросници и процеси за оценка на доставчиците, за да оценят своите партньори и доставчици. Знаем какво търсят във вашите отговори!

Ако прочетете внимателно тази статия и я следвате, няма да имате проблем с попълването на контролния списък за оценка на риска за сигурността, който току-що сте получили.

По-малките доставчици често не виждат потенциала на прилежното попълване на въпросника. Те възприемат подобни въпросници като скука, бюрократична пречка, която забавя бизнеса им и дразни техния ИТ отдел.

Ами ако трансформирате вашата компания и нейните ИТ операции, за да бъдат сигурни? Ами ако сте сигурни, че съхранявате и обработвате клиентски данни безопасно?

И ние не говорим за „сигурен според ISO 27001“ или други стандарти за одит – ние използваме думата „сигурен“ в контекста на практическата, реална сигурност. Където бихте надхвърлили обикновения подход в квадратчетата „Имаме 2-факторна автентификация“ до „Двуфакторното удостоверяване, което използваме, е лесно за потребителя и е трудно за заобикаляне, затова смятаме, че е добър и сигурен подход“.

Ето видео, което подробно обсъжда байпасите на 2fa:

Ако гледате видеото, ще разберете къде е ограничението на контролните списъци за сигурност. Те ви питат основните неща. “Имаш ли 2fa?”. Нашата препоръка към вас, когато проучвате как да попълните въпросник за сигурност, е да копаете по-дълбоко и да им отговорите по-подробно.

Защо?

Защото като копаем по-дълбоко, както в примера с 2FA по-горе, ако надхвърлиш основните неща, ще впечатлиш клиента. Представете си тяхното удовлетворение, ако попълните въпросника с „Имаме устойчив на байпас 2FA метод“ вместо просто „Да“.

Да впечатлиш потенциалния си клиент обикновено означава да спечелиш техния бизнес.

Ако попълните правилно първия, винаги ще попълвате подобни въпросници и контролни списъци по начина, по който вашите клиенти очакват; веднага ще се издигнете над конкуренцията си.

Ще спечелите бизнес, който 99% от вашите конкуренти не биха, просто защото виждат такива списъци като бюрокрация и загуба на време.

Бъдете изключение, станете защитени, изградете своята програма за информационна сигурност и винаги ще имате перфектния отговор на въпросите за киберсигурността на всеки клиент.

Как да прегледате контролния списък или въпросника, преди да започнете да работите по него

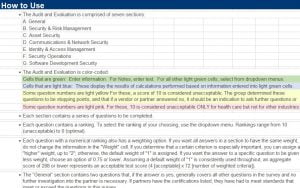

Когато отворите електронната таблица на Excel или онлайн въпросника, ще ви бъде представен преглед и инструкции как да предоставите своите отговори.

Обикновено изглежда така:

![]()

Или така:

Във файловете на Excel инструкциите обикновено са на първия или втория лист. В онлайн системите обикновено можете да намерите инструкции за всеки раздел или конкретен въпрос.

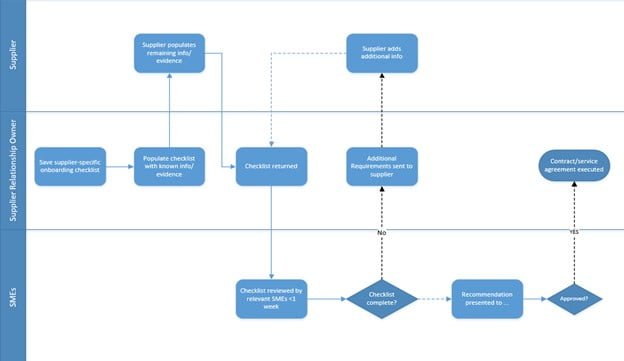

Понякога те дори могат да включват диаграма като тази по-долу:

Отделете достатъчно време, за да разберете инструкциите и не започвайте да попълвате файла, докато не сте сигурни, че знаете как да го направите. Ако имате въпроси, сега е подходящ момент да ги насочите към лицето или компанията, които са ви изпратили файла.

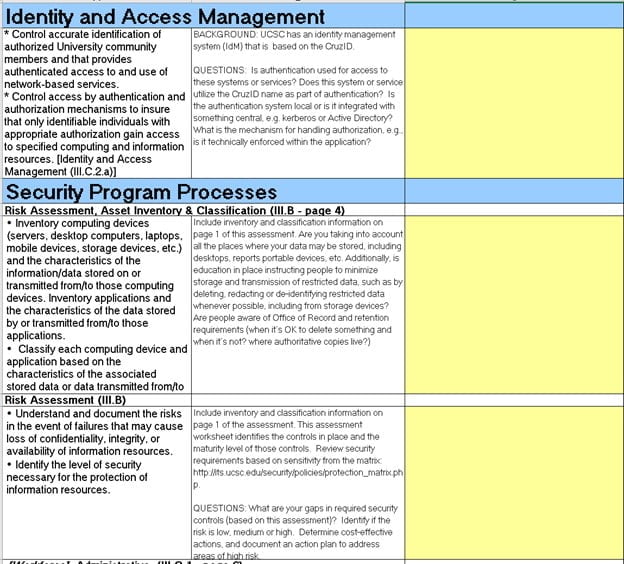

Някои въпроси са по-важни от други. Например:

В този случай виждате, че Identity and Access Management е поставен на първо място и файлът ви задава общ въпрос относно вашето удостоверяване и управление на достъпа. Тази тема е крайъгълният камък на всяка програма за сигурност и вие не знаете как да отговорите на това, което означава, че имате много малко контроли и представлявате значителен риск като доставчик за вашия клиент.

Вместо да се опитвате да коригирате отговора и да измислите нещо правдоподобно, ви предлагаме да опитате и да приложите действителна програма за управление на идентичност и достъп във вашата компания. Той ще ви служи първо и като резултат ще осигури стойност на вашите клиенти.

Можете да използвате въпросите в такъв въпросник като безплатен одит на сигурността! Възползвайте се от това, че не плащате за одита и направете своето проучване какво трябва да направите и внедрете контроли за смекчаване на риска, за да впечатлявате клиентите си всеки път, когато ви изпращат такива въпросници и контролни списъци.

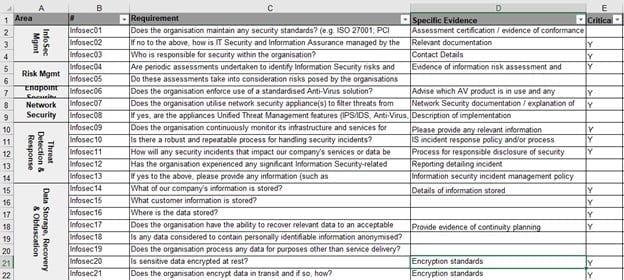

Ето още един пример за въпросник за сигурност на доставчика, който помогнахме на някои от нашите клиенти да се съобразят с него и след това да го попълнят по подходящ начин:

Много от тези въпроси имат по-дълбоко значение – обикновено клиентът ви иска да види вашия отговор и процесите и процедурите заедно с отговора. „Да, ние криптираме нашите данни“ е много по-малко ценно от „Да, ние криптираме нашите дискове с BitLocker/AES 256 и криптираме нашия трафик, като го капсулираме в TLS 1.2, което е минималното приемливо ниво на криптиране според нашите политики и процедури”.

Как да отговорите на въпросници за оценка на риска за сигурността на доставчици на трети страни

Трябва ли да отговорите на този въпрос с “Не”?

Отговорът с „Не“ е по-прост, но може да доведе до неразбиране от страна на клиента ви.

Представете си, че сте на тяхно място, четете попълнения въпросник за сигурност и виждате „не“ навсякъде.

Сега сравнете това със ситуацията, в която поискате разяснения относно критичността на пропускането на контрола или дори поискате техния съвет за приоритизиране на прилагането на специфичен контрол за сигурност, за да отговорите положително на критични въпроси.

„Имате ли защита от изтичане на данни?“ може би е въпросът. Можете да отговорите с “Не” на това.

Но можете също да попитате: „Като се има предвид лекотата, с която DLP системите могат да бъдат заобиколени и факта, че използваме този и онзи компенсиращ контрол, можем ли да отбележим отговора на този въпрос като „Неприложимо“ в нашата ситуация?“.

Надяваме се, че виждате разликата между двата подхода.

Не забравяйте, че вие не сте последното звено във веригата. Получихте този файл с въпросник, защото вашият клиент трябва да спазва правилата и разпоредбите за сигурност и да поддържа списък с доставчици на сигурност.

Те не могат да изискват максимална и перфектна сигурност от своите доставчици, защото дори вашият клиент не е 100% защитен. Те знаят това.

Вместо просто да отговаряте с „не“, използвайте някоя или комбинация от стратегиите по-горе.

Маркирайте въпросите, които смятате, че биха били подходящи за такъв подход, като „нуждае се от пояснение“, попитайте ги върху кои въпроси трябва да се съсредоточите и ги попитайте кои контроли за сигурност са нарушители на сделката, ако липсват.

След това се съсредоточете върху прилагането на тези контроли за сигурност и тогава ще можете да отговорите положително във въпросника. Просто така, всички страни имат каквото им трябва и всички са доволни!

Понякога може да имате бюджетни ограничения – и вашите клиенти ще разберат това, особено ако им покажете компенсиращите контроли, които сте приложили.

Как да попълните въпросника за одит на сигурността на EDRM

Когато помогнахме на клиент да попълни въпросника за одит на сигурността на EDRM, се натъкнахме на техния наполовина полезен раздел за електронна таблица „как да използвам“. Разделът за помощ е полезен само по отношение на технически подробности като изчисляване на класирането и споменава, че ако вашата компания е съвместима с ISO 27001, PCA, NIST, CIS – че не е необходимо да попълвате нищо допълнително. И това е обхватът на раздела за помощ на документите.

Когато търсите в техния уебсайт за допълнителни инструкции, ще се натъкнете на безкраен цикъл от публикации в блогове и счупени връзки.

Въпреки това много компании продължават да изпращат въпросника за сигурност на EDRM и техните доставчици се борят да го попълнят правилно.

- Бъдете много внимателни, когато избирате номер за класиране за всеки въпрос. Инструкциите не са ясни как да се определи дали е 0 (перфектно) или 10 (неприемливо). Ето как да определите правилния номер:

- Ако смятате, че цялостната ситуация във вашата компания по този въпрос е адекватна, можете да изберете 1. Ако сте абсолютно сигурни, че спазвате всички технически, практически, политически и процедурни изисквания за този въпрос – изберете 0. За всяко несъответствие, нагоре до „ние сме в беда, тъй като дори не знаем какво означава това“, можете да изберете до 10, където 10 е абсолютното най-лошо – нулево съответствие на вашата компания с контролите за сигурност, изисквани в този въпрос.

- Добре е да изберете нисък клас за въпроси, които са без значение за вас и не отговаряте на тях. Например, ако не съхранявате никакви здравни досиета и не се изисква да спазвате HIPAA, можете спокойно да изберете 6 или дори 8. Не избирайте 10 – тъй като 10 означава “неприемливо”. Ако не се изисква да спазвате HIPAA, неспазването му е приемливо.

Всички листове в електронната таблица, която сте получили, с изключение на „Общ преглед“, „Как да използвате“, „A-General“ и „Резюме“, съдържат въпроси, маркирани с жълто или червено. Това са наистина важните, на които трябва да обърнете специално внимание.

Например, листът „Sec and Risk Mgmt“ съдържа въпрос номер 6, „За всякакви данни, съхранявани във вашата система, които съдържат информация за HIPAA, защитена здравна информация (PHI), лична информация (PII) или индустрия на платежни карти (PCI) информация, ще бъде ли поддържана в подходящо защитена среда? (криптиране, наблюдение, ограничен достъп, базиран на роли и т.н.), както се изисква от регулациите? Опишете всички стандарти и системи, които в момента са в сила за осигуряване на защитена среда.”

Хапка е, съгласен съм!

И в този въпросник има много такива въпроси.

Просто дишайте и бавно обработвайте въпроса. По същество той ви пита дали *трябва* да спазвате специфични разпоредби и ако трябва, съхранявате ли съответните типове данни и дали ги защитавате правилно.

Силно препоръчваме след класиране и оценка на въпроса внимателно да подготвите своя раздел „Бележки“ и да не го оставяте празен.

Трябва да сте подробни и конкретни относно това кои типове данни съхранявате и обработвате и как ги защитавате. Можете да се обърнете към други въпроси във въпросника, където сте отговорили на тази част.

Видове въпросници за оценка на сигурността

- Consensus Assessments Initiative Questionnaire (CAIQ) Lite – често се изпраща до доставчици на платформата Whistic

- Secure Software Development questionnaire

- DevSecOps questionnaire

- NIST 800-53 v4 questionnaire

- NIST 800-53 v5 questionnaire